OpenStreetBugs — лёгкий способ сообщить об ошибке в OpenStreetMap

Вы, конечно, знаете о свободной карте OpenStreetMap. Это настоящая народная карта, создаваемая такими же людьми как и вы! Это такой же opensource-проект как Linux и как Википедия.

Конечно же, как и в других картах, в OpenStreetMap имеются ошибки, но в отличие от тех же Яндекс.Карт, где ошибки не исправляются годами из-за сложной бюрократической процедуры (я уже не говорю о намеренных ошибках), в OpenStreetMap всё гораздо проще и лучше для всех нас...

Подробнее..

CloudMade Navigation поддерживает ограничения манёвров

Не так давно CloudMade выделил несколько приоритетных направлений, среди которых оказалась и навигация. Решено было создать специальный проект Navi Studio, который объединял бы в себе несколько более мелких сервисов и позволял пользоваться ими, для создания полноценного навигационного программного обеспечения. В Navi Studio вошли:

Работа закипела и уже появилось несколько приложений использующих данный проект. Но полноценной навигации без соблюдения правил ПДД не существует, а потому данному вопросу было также уделено не мало времени...

Подробнее..

Удали себя из интернет-социума — «Web 2.0 Suicide Machine»

Недавно наткнулся в сети на один занимательный интернет-сервис, именующийся Web 2.0 Suicide machine . Предназначен он для того, чтобы позволить людям, обремененным «социальной жизнью в интернете», в пару кликов удалить свои аккаунты на Facebook (в данный момент сервис блокирован администрацией по IP), Twitter, Linkedin

и Myspace. В общем-то судя по количеству положительных отзывов и «успешных очищений» — пипл хавает зависимые от социальных сетей успешно пользуются сервисом и довольны...

Подробнее..

Хакеры против специалистов по безопасности одерживают вверх

Веб разработка - Информационная безопасность

Ежегодный отчет компании Cisco о кибербезопасности всемирно паутины рисует не столь радужную перспективу на 2014 год, сообщают некоторые информированные источники. Уязвимость в программных обеспечениях и векторов кибер угроз возросло до рекордного уровня, если считать с 200 года. Со слов компании Cisco, в кибер пространстве ощущается дефицит 1 млн квалифицированных специалистов по безопасности.

Одно из главных направлений текущего времени – это возросшая сложность кибератак. Киберперступники сплачиваются в группы с узконаправленной специализацией каждого индивида, и оно имеют хорошую финансовую подпитку. Их атакам подвергается и прогрессирующая компьютерная инфраструктура, состоящий теперь из разных мобильных платформ и облачных сервисов.

Хакеры теперь понимают, что взлом таких сервисов сулит большую выгоду, чем атака на сервер жертвы. Все чаще становиться известно о случаях, когда злоумышленники получают доступ к контролю над хостинговыми платформами и дата - центрами с целью овладению большими ресурсами и получить к ним доступ можно только через них. Как правило, служба спасения от ddos-атак – работает круглосуточно, поэтому, в случае опасности, можно всегда обратиться к специалисту

Самая известная форма вирусных программ в прошедшем году стали трояны широкого назначения, информация о них фигурирует в 27 % сообщений об атаках. На второй позиции – атаки drive-by и фреймы. Базовый язык которые используют злоумышленники, остается Java/

.

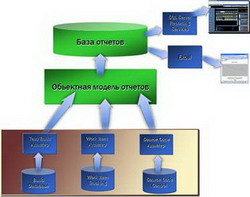

Oracle RAC. Общее описаниеВысоконагруженные сайты, доступность «5 nines». На заднем фоне (backend) куча обрабатываемой информации в базе данных. А что, если железо забарахлит... |

Журналы будут такими, какими решит AdobeПосле триумфального выпуска Wired для iPad, в подготовке которого Adobe приняла самое непосредственное участие, компания наконец объявила о том, что... |

Том Кайт: о сервере Oracle Database 11gНаш эксперт рассказывает о серверном кеше результатов выполнения запросов и кеше результатов вычисления функций PL/SQL. В течение следующих неско... |

Инструменты оценки состояния проектов по разработкеПрограммирование – процесс творческий, и очень часто попытки измерить какие либо параметры проекта рассматриваются как нечто крамольное. Действитель... |

ColdFusion 9 – новые технологии для создания web-приложенийКомпания Adobe Systems сообщила о выпуске трех новых технологий в рамках разработки платформы ColdFusion. ColdFusion 9 позволяет быстро создавать мо... |

Партнеры

Уроки с DLE:

Заметки разработчика:

Модули DLE:

Авторизация

Топ технологий:

Оздана новая система беспроводной связи - она в 10Ученые из Национального тайваньского университета разработали новую систему беспроводной передачи данных, которая позволит передавать инф... |

Как взломали TwitterВ Интернетах, наряду с iPad, сканерами в аэропортах и войне между Google и Apple, уже второй день подряд активно обсуждается тема взлома и... |

Популярные статьи:

- LiveStreet

- MySQL против PostgreSQL

- MySQL: установка, настройка, описание

- @font-face или назад в будущее

- Препроцессинг CSS на клиенте

- Основы SQL: запросы к базе данных

- WebKit и expression

- 17 рекомендаций по юзабилити для создания отличной CMS

- Проблема с выделением текста в поле формы у Safari и Сhrome

- XML + CSS = счастье