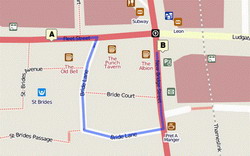

OpenStreetBugs — лёгкий способ сообщить об ошибке в OpenStreetMap

Вы, конечно, знаете о свободной карте OpenStreetMap. Это настоящая народная карта, создаваемая такими же людьми как и вы! Это такой же opensource-проект как Linux и как Википедия.

Конечно же, как и в других картах, в OpenStreetMap имеются ошибки, но в отличие от тех же Яндекс.Карт, где ошибки не исправляются годами из-за сложной бюрократической процедуры (я уже не говорю о намеренных ошибках), в OpenStreetMap всё гораздо проще и лучше для всех нас...

Подробнее..

CloudMade Navigation поддерживает ограничения манёвров

Не так давно CloudMade выделил несколько приоритетных направлений, среди которых оказалась и навигация. Решено было создать специальный проект Navi Studio, который объединял бы в себе несколько более мелких сервисов и позволял пользоваться ими, для создания полноценного навигационного программного обеспечения. В Navi Studio вошли:

Работа закипела и уже появилось несколько приложений использующих данный проект. Но полноценной навигации без соблюдения правил ПДД не существует, а потому данному вопросу было также уделено не мало времени...

Подробнее..

Удали себя из интернет-социума — «Web 2.0 Suicide Machine»

Недавно наткнулся в сети на один занимательный интернет-сервис, именующийся Web 2.0 Suicide machine . Предназначен он для того, чтобы позволить людям, обремененным «социальной жизнью в интернете», в пару кликов удалить свои аккаунты на Facebook (в данный момент сервис блокирован администрацией по IP), Twitter, Linkedin

и Myspace. В общем-то судя по количеству положительных отзывов и «успешных очищений» — пипл хавает зависимые от социальных сетей успешно пользуются сервисом и довольны...

Подробнее..

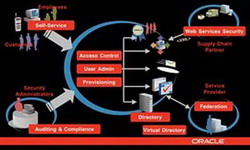

Набор интегрированных продуктов Oracle Access & Identity Management Suite

Oracle IAMS представляет собой семейство интегрированных продуктов для управления безопасностью на основе бизнес-ролей и должностных обязанностей; для создания централизованных систем идентификации и авторизации пользователей (как к корпоративным, так и внешним приложениям) и систем управления учетными записями в ОС, базах данных, приложениях и репозиториях.

В состав интегрированноно семейства продуктов Identity and Access Management Suite (IAMS) входит набор программных средств, которые позволяют решить любые задачи в области управления идентификацией и доступом пользователей к различным информационным ресурсам.

Управлениеучетными записями пользователей в целевых системах – система Oracle Identity Manager.

Централизованноеведениеучетных записей пользователей — система Oracle Access Manager.

Средство организации единого представления данных — система виртуальных каталогов Oracle Virtual Directory.

Средство взаимодействия между автономными системами — система Oracle Identify Federation.

Создание мета-каталогов централизованного хранения данных — система Oracle Internet Directory.

Продукты данного семейства полностью соответствуют открытым стандартам, функционируют в среде веб-серверов и серверов приложений различных вендоров (Oracle, IBM, Microsoft), используют базы данных различных вендоров (Oracle, IBM, Microsoft), и обеспечивают решение задач аутентификации, авторизации и аудита для различных приложений (порталов, ERP-систем и др.), реализованных в различных архитектурах (двух - и трехзвенных). Эти свойства систем позволяют предприятиям при их внедрении сохранить инвестиции, сделанные в инфраструктуру предприятия.

Прединтегрированность этих продуктов позволяет быстро строить на их основе те специфические решения безопасности приложений, которые необходимы предприятию. А также, выбрав платформу OracleIAMS, быть уверенным, что, внедрив одно решение этого класса, можно, как следующий этап, внедрить следующее решение, которое будет легко интегрироваться с существующим.

ORACLE IDENTITY MANAGER

Oracle Identity Manager (OIM) - решение для управления идентификационными записями и привилегиями , основанное на едином централизованном представлении. Обеспечивает управление в течение всего их жизненного цикла - от создания до удаления, даваявозможность адаптировать бизнес-процессы работы с учетными данными к меняющимся бизнес-требованиям предприятия.

Управление учетными записями состоит в ведени центрального репозитария учетных записей и политик доступа в Oracle Identity Manager, распространении их в целевые системы, а также в использовании аппарата согласования учетных записей - получении информации от целевых систем о создании/изменении/удалении учетных записей их локальными средствами администрирования. Такой подход позволяет реализовать принципы ролевого управления пользователями, которые автоматически получаю необходимые права на ресурсы в соответствии с должностными обязанностями через включение и в ролевые группы Oracle Identity Manager.

Использование Oracle Identity Manager позволяе сократить расходы на ведение учетных записей в корпоративных системах. Архитектура центрального репозитария в сочетании с аппарато согласования позволяет иметь одно представлени пользователя в различных системах и избежать повторного ввода, связанных с ним ошибок и рассогласования в корпоративных системах.

Также одной из ключевых задач Oracle Identity Manager является обнаружение т.н. «сиротских» записей в системе, а также записей, созданных администраторами систем без ведома администраторов Oracle Identity Manager.

Oracle Identity Manager — это J2EE-приложение, в которомпредставление, бизнес-логика и уровни данных отделены друг от друга. Это позволяет гибко мас - штабировать решение и поддерживаемые межплатформенные сервисы.

Свойства системы

Гибкое управление потоками работ и политиками доступа. Средства Oracle Identity Managerобеспечивают автоматизацию выполнения команд дляреализации политик доступа.

Согласование учетных данных. Одним из самых мощных средств Oracle Identity Managerявляется механизм согласования учетных данных (Identity Reconciliation Engine), позволяющий контролировать учетные записи целевых систем.

Отчетность и аудит. Системапредоставляет также полный набор средств отчетности и аудита, что позволяет осуществлять автоматический сбор информации о пользователях и ресурсах для выполнения требований законодательных актов и корпоративной безопасности.

Аттестация. Автоматизированная система аттестации Oracle Identity Managerпериодически требует у ответственного лица продлевать ранее утвержденные им полномочия. Неподтвержденные привилегии автоматически отзываются.

Самостоятельное управление. Самостоятельное управление с помощью панели веб - администрирования Oracle Identity Manager позволяет конечным пользователям просматривать, контролировать и обновлять данные собственных профилей.

Делегированное администрирование. С помощью Oracle Identity Manager администраторы могут делегировать различные функции администрирования, что позволяет эффективно управлять большим количеством пользователей и ресурсов.

Функциональная архитектура Oracle Identity Manager

В архитектуре Oracle Identity Manager за части функционала отвечают модули:

Provisioning Manager — определяет действия по предоставлению доступа пользователям. Профили, ресурсы и политики доступа к ресурсам, определяютсятакже, как и ведение правил, построение потоков работ.

Provisioning Server — исполнение процессов предоставления доступа, определенных в Design Console и поддерживаемых с помощью Provisioning Manager.

Adapter Factory — генерация адаптеров к ресурсам без дополнительного программирования.

Reconciliation Engine — анализирует информацию из различных источников и выполняет действия, обеспечивающие непротиворечивость этой информации. Также выявляет недопустимые учетные записи.

Services — дополнительные сервисы, такие как проведение аттестации, выполнение отчетов, управление политиками паролей и т.д.

User Interfaces — имеется два пользовательских интерфейса: веб-консоль для администраторов и конечных пользователей, а также Java-интерфейс (Design Console)администратора для конфигурирования и разработки форм, рабочих потоков, создания и управления адаптерами

API — интерфейс на языке программирования Java, через который доступна большая часть функциональности.

ORACLE ACCESS MANAGER

Oracle Access Managerпредоставляет комплекный набор сервисов по централизованному управлению идентификацией пользователей и их доступом к различным информационным ресурсам предприятия, в том числе веб-ресурсам и приложениям. Система полностью реализует концепцию “трех А” (Аутентификация, Авторизация, Аудит). Развитые средства авторизации и аудита действий, как пользователей, так и администраторов системы, позволяют существенно повысить уровень безопасности работы с информационными ресурсами.

Oracle Access Manager может работать с широким набором LDAP-каталогов, серверов приложений, веб-серверов, серверов порталов и прикладных приложений, поставляемых ведущими производителями ПО. Централизованное управление учетными записями пользователей, политиками доступа и аудита существенно снижает риски несанкционированного доступа к ресурсам, особенно для организаций с большим количеством сотрудников и различных ресурсов.

Управление учетными записями пользователей

Развитые средства проектирования полей учетных записей пользователя, определения групп и организационной структуры, а также использование спроектированного интерфейса для создания учетных записей, групп иоргструктуры. Широкий набор различных типов групп пользователей, в т.ч. динамические группы.

Средства автоматизации определения и исполнения потоков работ (workflow), состоящих как из шагов взаимодействия с администраторами или менеджерами, так и шагов по получению и передаче данных. Используются для реализации бизнес-процессов утверждения при регистрации пользователей, передачи идентификационных данных и др.

Средства самообслуживания, позволяющие пользователям самостоятельно создавать свои учетныей записи, а также изменять данные в них в рамках предоставленных им полномочий.

Делегирование администрирования как пользователей, так и политик доступа, которое позволяет создавать многоуровневые иерархии администраторов, каждого со своими полномочиями.

Управление доступом пользователей

Поддержка аутентификации пользователейна основе имен и паролей, цифровых сертификатов, смарт-карт, биометрии и др.

Возможность взаимодействия с внешними системами с целью осуществления расширенной аутентификации и/или авторизации

Поддержка авторизации индивидуальных пользователей и группна основе политик. Графический интерфейс для определения защищаемых информационных ресурсов, политик доступа, а также средства тестирования политик.

Авторизация к группе приложений на основе однократной аутентификации (Single Sign-On)

Управление аудитом и отчетность

Система позволяет осуществлять аудит действий при изменении идентификационных данных пользователей и осуществлении доступа, на основе политик аудита. Реализация Oracle Access Manager использует распределенную архитектуру, которая обеспечивает высокую надежность и безопасность работы компонент, входящих в его состав.

Сервис включает возможности иерархического делигируемого администрирования, самостоятельной регистрации пользователей и изменения информации, находящейся в LDАP каталоге, в реальном масштабе времени. Oracle Access Managerможет использовать в качестве LDAP каталога Oracle Virtual Directory - виртуальный LDAP каталог, который использует существующие учетные пользовательские данные, расположенные в различных хранилищах.

Интеграционные сервисы Oracle Access Manager даютвозможность собрать в единую инфраструктуру приложения, работающие на различных серверах приложений, веб-серверах, LDAP каталогах, порталах, системах расширенной аутентификации и ОС.

Сервис хранит информацию о настройках и политиках безопасности, иможет контролировать не только веб-ресурсы, но и J2EE приложения, сервлеты, клиент - серверные приложения.

В комплект поставки Oracle Access Manager входят встраиваемые в большинство серверов приложений модули (WebGate), которые отвечают за организацию прозрачного взаимодействия между корпоративными приложениями и системой управления доступом. Стандартная функциональность модулей может быть расширена посредством программного интерфейса (AccessGate). Предусмотрена интеграция с Oracle Web Services Manager.

ORACLE VIRTUAL DIRECTORY

Для создания безопасной среды функционирования приложений необходима интеграция учетных данных пользователей. Эта информация находится в базах данных, также могутиспользоваться каталоги LDAP или домены Windows. Oracle Virtual Directoryобеспечивает представление существующих учетных данных пользователей в форматах LDAP или XML без синхронизации или перемещения данных из исходных мест хранения. Это позволяет ускорить внедрение приложений и снизить затраты, так как не требуетсяпостоянно адаптировать эти приложения к меняющимся учетным данным по мере добавления, удаления и изменения данных о пользователях.

Динамический доступ к существующим учетным данным Oracle Virtual Directory представляет их в унифицированном виде, в реальном масштабе времени. В процессе установки осуществляются настройки доступа к базам данных, каталогам и другим сервисам, связанным с идентификацией пользователей. После настройки доступ к репозиториям учетных данных предоставляется приложениям в формате LDAP или XML.

Приложения, настроенные для работы с Oracle Virtual Directory, используют это единое представление учетных данных для принятия критически важных решений по аутентификации и авторизации. Приложения, включая серверы политик аутентификации и авторизации, сервисы однократной регистрации и порталы, работают с Oracle Virtual Directoryпросто как с единым стандартным LDAP-каталогом.

Расширяемые представления

Oracle Virtual Directoryпредлагает больше, чем просто консолидированное представление данных о пользователях из разных репозиториев. Этот продукт может объединять частичные данные об одном и том же пользователе из нескольких репозиториев. Этопозволяет без дополнительных настроек связать объекты и записи из одного репозитория с одним или несколькими объектами в других репозиториях.

Oracle Virtual Directory поддерживает три типа объединения:

Простое (Simple Joiner): позволяет объединить объекты из двух репозиториев, являющиеся физически одним объектом; при этом выбор объекта из дополнительного репозитория делается на основе совпадения значения заданного атрибута.

«Один к многим» (One-to-Many Joiner): выполняет объединение аналогично простому объединению, однако позволяет объединить несколько объектов из нескольких репозиториев.

Теневое (Shadow Joiner): позволяет приложениям иметь собственные атрибуты в дополнение к атрибутам корпоративного каталога; это позволяет иметь единое представление на локальные и корпоративные атрибуты, администрируя их раздельно.

Дополнительнов Oracle Virtual Directory добавлена поддержка равномерного распределения нагрузки и аварийного переключения сервисов идентификации и авторизации.

Принцип действия

Oracle Virtual Directory состоит из интерфейса LDAP, веб-шлюза, механизма Virtual Directory и адаптеров. Гибкий базовый механизм позволяет администратору задавать сложные правила преобразования данных из формата в исходном репозитории в форматы, необходимые различным клиентским приложениям. Если адаптер настроен для доступа к одному или нескольким источникам информации, запросы к различным частям иерархического дерева единого каталога автоматически перенаправляются к серверам, содержащим достоверную информацию. Каждый источник можно настроить таким образом, чтобы поддерживать необходимый уровень его доступности и безопасности.

Стандартные примеры использования:

Создание единого портала на основе информации из разнородных источников идентификационных данных

Интеграция с RBAC репозиториями, например, при установке CheckPoint Firewall и Cisco VPN

Балансировка нагрузки на LDAP каталоги

Создание специального представление LDAP каталога в демилитаризованной зоне

Защита от сбоев LDAP каталогов

ORACLE INTERNET DIRECTORY

Oracle Internet Directory - это созданная в соответствии с облегченным протоколом доступа к каталогу (Lightweight Directory Access Protocol - LDAP) служба каталога, обеспечивающая централизованное хранение информации о пользователях, приложениях и ресурсах предприятия.

Служба каталогов Oracle представляет собой приложение, основанное на СУБД Oracle и тесно интегрированное с сетевыми службами и управляющими средствами Oracle. Используя Oracle Internet Directory и применяя централизованные методы авторизации, можно концентрировать в едином хранилище данные о сервисах, предоставляемых продуктами, а также пользователях и их правах.

Oracle Internet Directory является удобным для конфигурирования инструментом определения доступа пользователей к Application Server 10g. Поскольку она связана с SSO и расширенными свойствами безопасности, Oracle Internet Directory является критичной компонентой управления безопасностью.

Oracle Internet Directory в сочетании с SSO позволяет конечным пользователям один раз войти в систему, а затем использовать свои предварительно определенные учетные данные (созданные АБД). Эти учетные данные определяют те компоненты Application Server 10g, с которыми разрешено взаимодействовать конечному пользователю.

Поскольку Oracle Internet Directory отвечает требованиям LDAP, ее можно рассматривать как простой механизм справочной таблицы для веб - сервисов. Например, записи LDAP можно использовать вместо записей в традиционном файле tnsnames.ora, обеспечивая тем самым возможность взаимодействия с клиентами из любого узла сети. Эта методология заменила устаревшее инструментальное средство Oracle*Names, использовавшееся как метод определения сервисов для Oracle.

ORACLE IDENTITY FEDERATION

Oracle Identity Federation - это средство установления доверительных отношений между автономными приложениями и совместного использования учетной информации, сервер федеративного управления идентификационной информацией, обеспечивающий также механизм однократной регистрации при работе с приложениями внешних контрагентов.

Oracle Identity Federation является инструментом перехода к федеративной интеграции ИТ - инфраструктур между несколькими отдельными организациями является составной частью более значимого процесса перехода к веб - ориентированным бизнес-процессам.

Федеративное управление идентификационной информацией позволяет пользователям увеличить эффективность взаимодействия с деловыми партнерами. Интеграция бизнеспроцессов становится дешевле, проще и безопаснее.

Задачи, решаемые Oracle Identity Federation:

доверенные отношения между автономными системами разных организаций

самостоятельность управления политикой безопасности для каждой организации

однократная аутентификация пользователя во всех доверенных системах

Преимущества применения Oracle Identity Federation:

администраторам портала необязательно хранить и реплицировать копии пользовательских профилей для каждой системы, что сокращает стоимость администрирования и позволяет управлять всей инфраструктурой на основе единой политики безопасности данных

пользователям портала необязательно помнить логины и пароли для сайтов партнеров, что упрощает использование системы и повышает степень безопасности

Платформа Oracle Identity Federation позволяет партнерам сообща использовать идентификационные данные и конфиденциальную информацию внутри нескольких организаций без реплицирования профилей пользователей в каждую из них. При этом повышается степень интегрированности с клиентами и деловыми партнерами, и одновременно улучшаются параметры соответствия нормам информационной безопасности и защиты личной информации.

www.r-style.com

| Читайте: |

|---|

Партнеры

Уроки с DLE:

Заметки разработчика:

Модули DLE:

Авторизация

Топ технологий:

Оздана новая система беспроводной связи - она в 10Ученые из Национального тайваньского университета разработали новую систему беспроводной передачи данных, которая позволит передавать инф... |

Как взломали TwitterВ Интернетах, наряду с iPad, сканерами в аэропортах и войне между Google и Apple, уже второй день подряд активно обсуждается тема взлома и... |

Популярные статьи:

- LiveStreet

- MySQL против PostgreSQL

- MySQL: установка, настройка, описание

- @font-face или назад в будущее

- Препроцессинг CSS на клиенте

- Основы SQL: запросы к базе данных

- WebKit и expression

- 17 рекомендаций по юзабилити для создания отличной CMS

- Проблема с выделением текста в поле формы у Safari и Сhrome

- XML + CSS = счастье