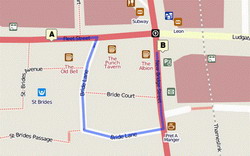

OpenStreetBugs — лёгкий способ сообщить об ошибке в OpenStreetMap

Вы, конечно, знаете о свободной карте OpenStreetMap. Это настоящая народная карта, создаваемая такими же людьми как и вы! Это такой же opensource-проект как Linux и как Википедия.

Конечно же, как и в других картах, в OpenStreetMap имеются ошибки, но в отличие от тех же Яндекс.Карт, где ошибки не исправляются годами из-за сложной бюрократической процедуры (я уже не говорю о намеренных ошибках), в OpenStreetMap всё гораздо проще и лучше для всех нас...

Подробнее..

CloudMade Navigation поддерживает ограничения манёвров

Не так давно CloudMade выделил несколько приоритетных направлений, среди которых оказалась и навигация. Решено было создать специальный проект Navi Studio, который объединял бы в себе несколько более мелких сервисов и позволял пользоваться ими, для создания полноценного навигационного программного обеспечения. В Navi Studio вошли:

Работа закипела и уже появилось несколько приложений использующих данный проект. Но полноценной навигации без соблюдения правил ПДД не существует, а потому данному вопросу было также уделено не мало времени...

Подробнее..

Удали себя из интернет-социума — «Web 2.0 Suicide Machine»

Недавно наткнулся в сети на один занимательный интернет-сервис, именующийся Web 2.0 Suicide machine . Предназначен он для того, чтобы позволить людям, обремененным «социальной жизнью в интернете», в пару кликов удалить свои аккаунты на Facebook (в данный момент сервис блокирован администрацией по IP), Twitter, Linkedin

и Myspace. В общем-то судя по количеству положительных отзывов и «успешных очищений» — пипл хавает зависимые от социальных сетей успешно пользуются сервисом и довольны...

Подробнее..

Устройства сил правопорядка подрывают SSL

Веб разработка - Информационная безопасность

Маленький замок в окне вашего браузера, указывающий, что вы безопасно общаетесь с вашим банком или электронной почтой, не всегда означает то, что должен означать.

Обычно при посещении пользователем защищенного веб-сайта, такого как Банк Америки, Gmail, PayPal или eBay, браузер анализирует сертификат веб-сайта, чтобы проверить его подлинность.

Однако, на недавнем Съезде Прослушивания исследователь безопасности Крис Согхоян (Chris Soghoian) обнаружил, что небольшая компания предлагает федералам устройства интернет шпионажа для перехвата сообщений, которые, не нарушая шифрования, используют поддельные сертификаты безопасности, а не реальные, те, которые настоящие веб-сайты используют для проверки защищенных соединений. Для использования устройства, правительству необходимо приобрести поддельный сертификат от любого из более чем 100 доверенных Центров Сертификации.

Нападение является классическим нападением человек-в-середине (man-in-the-middle), где Алиса думает, что она разговаривает непосредственно с Бобом, но вместо этого Мэллори нашла способ попасть в середину и передавать сообщения туда и обратно так, что Алиса и Боб не знают, что она там есть.

По словам ведущего эксперта по шифрованию Мэтта Блэйза (Matt Blaze), профессора компьютерных наук из Университета штата Пенсильвания, существование предлагаемого продукта указывает на уязвимость которая может быть использована не только голодными до информации правительствами.

«Если компания продает это правоохранительным и разведывательным организациям, то это не столь большой скачок к заключению, что другие, более злые люди разработали в деталях то, как воспользоваться этим», говорит Блейз.

Компания, известная как Packet Forensics, рекламировала свои новые Man-In-The-Middle возможности в виде брошюр раздаваемых на конференции Поддержки Интеллектуальных Систем (ISS), вашингтонской конвенции по прослушиванию, куда обычно не допускают прессу. Согхиан присутствовал на Конвенции, заметно хвастаясь «захваченному» менеджеру Sprint об огромных объемах заказов устройств прослушивания от правительства.

В соответствии с флаером: «Пользователи имеют возможность импортировать копии любых законных полученных ими ключей (возможно в судебном порядке), либо они могут генерировать 'похожие' ключи, чтобы дать ложное чувство уверенности в их достоверности». Продукт рекомендуется правительственным следователям, — «IP коммуникации диктуют необходимость изучения зашифрованного трафика по желанию», и «Ваши следователи будут собирать свои лучшие доказательства, пока пользователи убаюканы ложным чувством безопасности, предоставляемым вебом, электронной почтой или VOIP шифрованием».

Packet Forensics не рекламирует продукт на своем сайте, а на вопрос Wired.com спросили, как мы узнали о нем. Пресс-секретарь компании Рей Солино (Ray Saulino) первоначально отверг существование продукта и использовании кем бы то ни было. Но при звонке на следующий день Солино изменил свою позицию.

«Технология, которую мы используем в наших продуктах, свободно обсуждается в Интернет-форумах, и в ней нет ничего особенного или уникального», сказал Солино. «Наша целевая аудитория — сотрудники правоохранительных органов».

Блейз описал уязвимость как эксплуатацию архитектуры использования SSL для шифрования веб-трафика, а не как атаку на само шифрование. Технология SSL, известная многим как httpS, позволяет браузерам общаться с серверами, используя полноценное шифрование, так что никто между браузером и сервером компании не может прослушать данные. Обычный HTTP трафик может быть прочитана кем угодно между Вами и сайтом — Вашим провайдером, устройством прослушивания у Вашего провайдера, или, в случае незащищенного WiFi соединения, кем угодно с помощью простого инструмента перехвата пакетов.

В дополнение к шифрованию трафика, SSL подтверждает, что ваш браузер общается именно с тем сайтом, с которым Вы хотите соединиться. С этой целью разработчики браузеров доверяют большому числу Центров Сертификации — компаниям, которые обещают проверять полномочия оператора сайта и собственность до выдачи сертификата. Простой сертификат сегодня стоит меньше $50, и находится на сервере веб-сайта, гарантируя, что сайт BankofAmerica.com на самом деле принадлежит Банку Америки. Создатели браузеров аккредитовали более тысячи Центров Сертификации по всему миру, так что любое свидетельство, выданное любой из этих компаний принимается как действительное.

Для использования устройства Packet Forensics, правоохранительным органам или спецслужбам придется установить его у Вашего провайдера, и убедить один из Центров Сертификации — с помощью денег, шантажа или судебного процесса — выдать поддельный сертификат для целевого сайта. После этого они могут перехватить ваше имя пользователя и пароль, и увидеть все операции которые вы делаете в Интернете.

Технологи из Electronic Frontier Foundation, работающие над предложением по устранению всей этой проблемы, сказали, что хакеры могут использовать подобные методы для кражи Ваших денег или ваших паролей. В этом случае, нападающие, скорее всего, обманут Центр Сертификации на выдаче сертификата, как было в прошлом году, когда два исследователя безопасности продемонстрировали, каким образом они могут получить сертификаты для любого домена в Интернете только лишь с помощью специальных символов в имени домена.

«Эти атаки не слишком сложные», сказал Сет Шоен (Seth Schoen), технолог EFF. «Существует программное обеспечение, распространяемое бесплатно среди энтузиастов по безопасности и подпольщиков, которое автоматизируют эти (атаки).

Китай, известный своим шпионажем в отношении диссидентов и тибетских активистов, мог бы использовать такую атаку против пользователей якобы безопасных услуг, в том числе некоторых виртуальных частных сетей (VPN), которые обычно используются для туннелирования через цензуру китайских брандмауэров. Все, что им нужно сделать, это убедить Центр Сертификации выдать поддельный сертификат. Когда Mozilla добавила китайскую компанию China Internet Network Information Center как доверенный Центр Сертификации в Firefox в этом году, это вызвало бурю споров, и вызвало опасения, что китайскому правительству удастся убедить компанию к выдаче поддельных сертификатов для оказания помощи правительственному наблюдению.

Mozilla Firefox имеет свой собственный список из 144 корневых Центров. Другие браузеры опираются на списки поставляемые производителями операционных систем, которые доходят до 264 для Microsoft и до 166 для Apple. Эти корневые Центры могут также удостоверять вторичные центры, которые могут подтверждать еще больше — и всем им в равной степени доверяет браузер.

Список Доверенных корневых центров включает компанию Etilisat из Объединенных Арабских Эмиратов, компанию, которая прошлым летом попалась на тайной загрузке шпионских программ на устройства Blackberry ста тысяч клиентов.

Согхиан говорит, что поддельные сертификаты могут быть идеальным механизмом для стран, надеющихся украсть интеллектуальную собственность от посещения бизнесменов. Исследователь опубликовал в эту среду документ (.pdf) о рисках, и обещал, что он скоро выпустит дополнение для Firefox, чтобы уведомлять пользователей, если сертификат сайта выдан органом другой страны, нежели последний сертификат принятый браузером пользователя с сайта.

Шен из EFF, наряду с коллегами, технологом Петром Экерсли (Peter Eckersley) и экспертом по вопросам безопасности Крисом Палмером (Chris Palmer), хотят принять дальнейшее решение, и использовать информацию из разных частей Сети, так что в конечном итоге браузеры смогут с уверенностью предупредить пользователя, если будут атакованы с использованием поддельного сертификата. В настоящее время браузеры предупреждают пользователей, если сталкиваются с сертификатом, который не принадлежит сайту, но многие люди просто нажимают, не смотря на несколько предупреждений.

»Основным является то, что статус-кво не существует двойной проверки и никакой ответственности , сказал Шон. «Так, если Центр Сертификации сделает то, чего не должен, никто не узнает, никто не заметит. Мы считаем, что по крайней мере, это необходимо проверить дважды».

EFF предлагает режим, который будет опираться на второй уровень независимых нотариусов, удостоверяющих каждой сертификат, или на автоматизированный механизм для использования анонимного выхода через узлы Tor, чтобы убедиться, что такой же сертификат в настоящее время используется из различных мест в сети Интернет — в случае, если провайдер пользователя был скомпрометирован, либо преступником, либо правительством, либо государственным агентством, использующим что-то вроде устройства Packet Forensics.

| Читайте: |

|---|

Легкий старт для разработчика. Все, что вы хотели знать о BizSparkЛюбой начинающий разработчик, будь-то частное лицо или молодая компания, нуждается в поддержке. Уже около двух лет существует такая программа поддер... |

Adobe представила второе поколение AirКомпания Adobe представила второе поколение кросс-платформенной технологии Air (Adobe integrated runtime), сообщается в блоге компании. Новая версия... |

Microsoft Visual StudioMicrosoft Visual Studio — линейка продуктов компании Майкрософт, включающих интегрированную среду разработки программного обеспечения и ряд других и... |

3D API для Flash PlayerAdobe Systems, не смотря на регулярную критику своей технологии Flash, продолжает модернизировать и развивать продукты на ее основе. Компания не ост... |

Safari 5.01 и галерея расширенийВ среду 28 июля 2010 Apple предприняло два замечательных шага. Первый и основной - возможность включения расширений без лишнего геморроя, второй - к... |

Партнеры

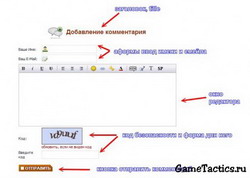

Уроки с DLE:

Заметки разработчика:

Модули DLE:

Авторизация

Топ технологий:

Оздана новая система беспроводной связи - она в 10Ученые из Национального тайваньского университета разработали новую систему беспроводной передачи данных, которая позволит передавать инф... |

Как взломали TwitterВ Интернетах, наряду с iPad, сканерами в аэропортах и войне между Google и Apple, уже второй день подряд активно обсуждается тема взлома и... |

Популярные статьи:

- LiveStreet

- MySQL против PostgreSQL

- MySQL: установка, настройка, описание

- @font-face или назад в будущее

- Препроцессинг CSS на клиенте

- Основы SQL: запросы к базе данных

- WebKit и expression

- 17 рекомендаций по юзабилити для создания отличной CMS

- Проблема с выделением текста в поле формы у Safari и Сhrome

- XML + CSS = счастье